«غروب – آي بي» تكشف عن حملة تصيُّد إلكتروني واسعة تنتحل هوية إحدى شركات توظيف العمالة الرائدة في المملكة العربية السعودية

الرياض، المملكة العربية السعودية، 11 نوفمبر 2022: كشفت شركة «غروب – آي بي»، الشركة العالمية الرائدة في مجال الأمن الإلكتروني، اليوم عن دراسة بحثية مرتبطة بمخطط تصيد إلكتروني واسع يقوم خلاله المحتالين بانتحال هوية إحدى الشركات الرائدة المتخصصة بتوظيف العمالة في المملكة العربية السعودية. ونجح فريق الاستجابة للطوارئ الحاسوبية التابع لمجموعة «غروب – آي بي»، وفريق الحماية من المخاطر الرقمية العامل في مركز أبحاث واستقصاء بيانات التهديدات التابع للشركة في دبي بالإمارات العربية المتحدة، في تحديد أكثر من ألف اسم نطاق احتيالي مزيف تم إنشاؤه بهدف انتحال هوية الشركة المتخصصة بخدمات توظيف العمالة، كجزء من حملة احتيال طويلة وواسعة النطاق.

وكشف خبراء «غروب – آي بي» عن ادعاء فرد واحد بأنه يقدم أكثر من 100 اسم نطاق يرتبط بشكل أو بآخر باسم الشركة المعنية. وتماشياً مع سياسة عدم التسامح التي تتبعها «غروب – آي بي» تجاه الجرائم الإلكترونية، قام محللو الشركة بإخطار فريق الاستجابة لطوارئ الكمبيوتر السعودي، العضو الجمعية العامة لفريق الاستجابة للطوارئ الحاسوبية في منظمة التعاون الإسلامي، بالنتائج التي توصلوا إليها لمساعدة شركائهم في المنطقة في اتخاذ الإجراءات اللازمة للتصدي لهذا المخطط.

يُمكن الاطلاع على التفاصيل الكاملة للمخطط الاحتيالي في المنشور الجديد على مدونة «غروب – آي بي».

وأسفرت العمليات الاحتيالية خلال العام 2021 عن سرقة أكثر من 55 مليار دولار من الضحايا، وفقاً لتقرير حالة التصيد العالمي الذي ساهمت في إعداده شركة «غروب – آي بي». وتشير نتائج الأبحاث الأخيرة التي أجرتها «غروب – آي بي» إلى أن هناك حاجة ماسة للتصدي للمحتالين، حيث أشارت هذه التقارير إلى أن عمليات الاحتيال تمثل 57% من إجمالي الجرائم الإلكترونية ذات الدوافع المالية. كما أشار تحالف مكافحة الاحتيال العالمي إلى أن عدد عمليات الاحتيال يتزايد بنسبة تزيد عن 10% بشكل سنوي. في حين كشف التقرير أيضاً أن معظم عمليات التصيد الاحتيالي في الشرق الأوسط تستهدف المستخدمين في المملكة العربية السعودية.

ولطالما شكلت انتحال أسماء النطاقات، أو ما يعرف بتزوير المواقع الإلكترونية أو نطاقات البريد إلكتروني لإضفاء المصداقية على المواقع أو رسائل البريد الإلكتروني الخبيثة، أحد الأساليب البارزة المتبعة من قبل مجرمي الإنترنت في جميع أنحاء العالم، ونشهد حالياً وبشكل منتظم ظهور مخططات احتيالية جديدة تنذر بالخطر. وكانت شركة «غروب – آي بي» قد كشفت في شهر يوليو الماضي عن أكثر من 270 اسم نطاق انتحل أسماء أكثر من اثني عشر علامة تجارية متخصصة بالخدمات البريدية واللوجستية في جميع أنحاء الشرق الأوسط في حملة احتيال منفصلة.

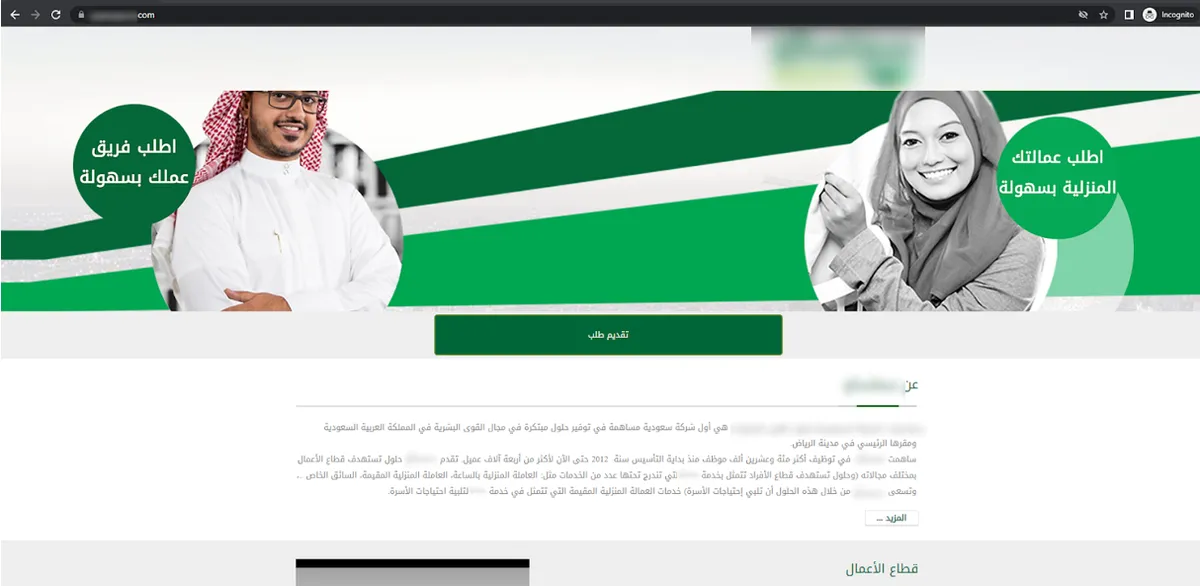

ومع ذلك، فإن مخطط الاحتيال الذي انتحل هوية شركة الخدمات البريدية الذي حددته «غروب – آي بي» كان أصغر حجماً مقارنة بحملة انتحال جديدة واسعة لأسماء النطاقات ومواقع الويب استهدفت المستخدمين في المملكة العربية السعودية، فعلى مدار الـ 16 شهراً الماضية، حدد خبراء «غروب – آي بي» أكثر من 1000 اسم نطاق مزيف مرتبط بشركة سعودية واحدة، هي شركة رائدة متخصصة بتوظيف العمالة ومساعدة الشركات في تعيين الموظفين في قطاع البناء والخدمات، بالإضافة إلى توظيف العمالة المنزلية، وهي الفئة التي تم استهدافها من خلال حملة الاحتيال هذه.

وبدا أن الحملة، التي تم إطلاقها في أبريل 2021، قد بلغت ذروتها في شهر مارس 2022، عندما تم تسجيل أكثر من 200 اسم نطاق جديد ينتحل اسم الوكالة المعنية لدى الشركات المزودة لخدمات الاستضافة. يعتقد خبراء «غروب – آي بي» أن الزيادة في أسماء النطاقات الجديدة المسجلة في شتاء عام 2021 قد يشير إلى أن عدداً متزايداً من مستخدمي الإنترنت قد وقعوا ضحية لهذا المخطط. وكما لوحظ في أمثلة أخرى حول العالم، غالباً ما يعتمد المحتالون على تكتيك معين بمجرد أن يؤتي ثماره ويبدأ بجني الأموال لهم.

يمكن الاطلاع على تحليل كامل للجدول الزمني للمخطط أدناه:

وبالتزامن مع تصاعد وتيرة حملة التصيد، أصدرت مؤسسات مالية في المملكة العربية السعودية في أبريل 2022 تحذيراً من وجود زيادة كبيرة في عمليات الاحتيال التي تستهدف القطاع المالي في المملكة في العام السابق.

ويفترض خبراء «غروب – آي بي» أن الانخفاض اللاحق الذي شهده عدد أسماء النطاقات المزيفة الجديدة المسجلة شهريًا التي تنتحل هوية شركة التوظيف كان نتيجة التحذيرات التي أصدرتها السلطات المالية في السعودية والمؤسسات الحكومية وشركة توظيف العمالة نفسها. ومع ذلك، فإن الكشف عن تسجيل 32 اسم نطاق جديد في شهر سبتمبر 2022 فقط يظهر أن المحتالين لا يزالون يحاولون انتحال هوية الشركة الضحية.

وفقًا لنتائج «غروب – آي بي»، فإن السبب الأبرز وراء مخطط الاحتيال هذا هو التحالف غير المعلن بين المحتالين ووسطاء بيع أسماء النطاقات المزيفة. يرى هذا التحالف أن السماسرة يشترون حقوق العشرات من أسماء النطاقات التي تحتوي على تباين مطبعي أو صوتي للعلامة التجارية التي يتم انتحال هويتها، ويعرضونها للبيع بسعر منخفض للمحتالين.

وتهدف عناوين المواقع الإلكترونية وأساليب تصميم الصفحات الاحتيالية التي تم إنشاؤها كجزء من هذه الحملة إلى تقليد الشركة المزودة لخدمات توظيف العمالة بشكل مقنع، وخداع المستخدمين لإدخال بيانات اعتمادهم الخاصة بالخدمات المصرفية والبوابات الحكومية المختلفة عبر الإنترنت. ويمكن للمحتالين جمع معلومات تسجيل الدخول وأكواد مصادقة المرور الثنائية (2FA) للوصول وإتمام المعاملات الاحتيالية.

تبدأ حملة الاحتيال، التي تستند إلى طبقات متعددة من الهندسة الاجتماعية، مع قيام المحتالين بوضع إعلانات على مواقع التواصل الاجتماعي المختلفة مثل فيسبوك، وتويتر، ومحرك البحث غوغل. وقد اكتشف خبراء «غروب – آي بي» أكثر من 40 إعلاناً فردياً لهذا المخطط الاحتيالي على موقع فيسبوك وحده.

مثال لإعلان على موقع فيسبوك أنشأه المحتالون (على اليسار) يحتوي على رابط لبدء محادثة عبر الواتس آب (على اليمين) حيث يطلب المجرمون من الضحية النقر فوق عنوان URL (الموضوع تحته خط) الذي ينقل المستخدم إلى صفحة الويب الخاصة بالتصيُّد

من هنا، يبدأ الضحايا بالتفاعل مع المحتالين عبر الرسائل النصية القصيرة أو رسائل الواتس آب، ويمكن الاطلاع أدناه على تحليل كامل لتجربة الضحية مع هذه الحملة:

تحتوي صفحات التصيد التي أنشأها المحتالون على الشعار الرسمي للعلامة التجارية المستهدفة كوسيلة لإضفاء الشرعية والمصداقية لدى الضحايا

صفحة تصيُّد تحتوي على شعار العلامة التجارية للضحية (تم تعميته) لجعلها تبدو شرعية