كاسبرسكي: المحتالون يسجلون مستخدمي الهواتف المحمولة بخدمات خفية برسوم شهرية لسرقة أموالهم

أصبح تطوير تطبيقات الهاتف المحمول صناعة مزدهرة في ضوء التزايد المستمرّ في أعداد مستخدمي الهواتف الذكية. ويوجد اليوم ملايين التطبيقات التي تساعد المستخدمين في جميع جوانب الحياة اليومية تقريبًا، من الترفيه إلى الخدمات المصرفية والفواتير وغيرها. وفي ظلّ هذا المشهد، يعمل مجرمو الإنترنت بنشاط على تطوير تطبيقاتهم الخاصة بهدف استغلال المستخدمين الغافلين.

ولاحظ باحثو كاسبرسكي، في هذا السياق، أن المحتالين ينشطون في نشر تروجانات تُسجّل المستخدمين من دون علمهم في خدمات مدفوعة لا يرغبون فيها، تتخفّى في هيئة تطبيقات مختلفة شهيرة للهاتف المحمول، كتطبيقات الألعاب والرعاية الصحية وتحرير الصور. وتطلب معظم هذه التروجانات من المستخدم الحصول على الإذن بالوصول إلى الإشعارات والرسائل، بحيث يمكن للمحتالين الذين يقفون وراء تلك التطبيقات اعتراض الرسائل التي تحتوي على رموز المرور لمرة واحدة.

ولا يشترك المستخدمون في هذه الخدمات عن قصد، بل يقعون ضحية الإهمال، إذ يفشل المستخدم مثلًا في قراءة الشروط والأحكام، فيدفع من دون أن يدري مقابل تطبيق عن الأبراج. ولا يدرك الضحايا غالبًا أن هذه الاشتراكات موجودة ومدفوعة حتى تُستنزف حسابات هواتفهم المحمولة في وقت أبكر من المعتاد.

ووفقًا لباحثي كاسبرسكي، فإن أكثر التروجانات انتشارًا والتي تسجل المستخدمين للاشتراكات غير المرغوب فيها هي:

Jocker

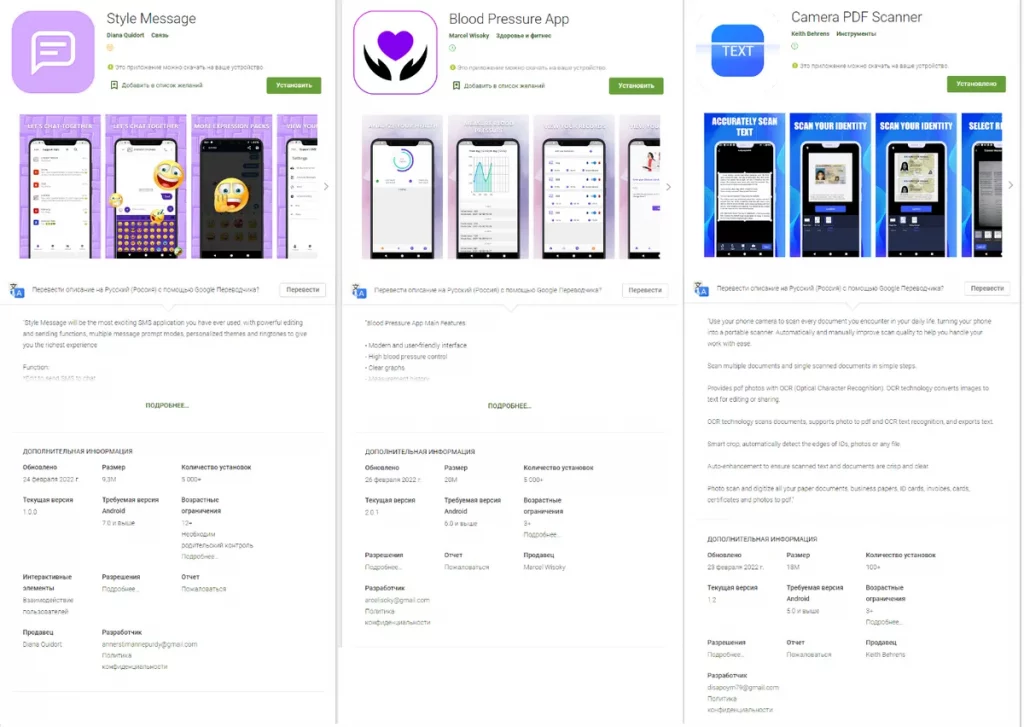

يمكن لتروجانات عائلة Trojan.AndroidOS.Jocker اعتراض رموز المرور المرسلة في الرسائل النصية، وتجاوز حلول مكافحة الاحتيال. وعادةً ما تُوزع هذه التروجانات عبر متجر Google Play، حيث يقوم المحتالون بتنزيل تطبيق شرعي من المتجر ويضيفون إليه شيفرة برمجية خبيثة قبل أن يرفعوه إلى المتجر تحت اسم مختلف. وتفي هذه التطبيقات المفخخة بالغرض منها في معظم الحالات، ولا يشكّ المستخدم أبدًا في كونها مصدر تهديد.

وهاجم تطبيق Jocker حتى الآن في العام 2022، المستخدمين بشكل متكرر في المملكة العربية السعودية (21.20%) وبولندا (8.98%) وألمانيا (6.01%).

أمثلة على تطبيقات تنشر Jocker Trojan وتسجّل المستخدمين في اشتراكات غير مرغوب فيها

MobOk

يُعتبر MobOk الأكثر نشاطًا بين التروجانات التي تسجل المستخدمين في خدمات غير مرغوب فيها، إذ يواجه أكثر من 70% من مستخدمي الهواتف المحمولة هذه التهديدات. وعلاوة على قدرته على قراءة رموز المرور الواردة في الرسائل النصية، يتميز MobOk بقدرته على تجاوز اختبار حروف التحقق (CAPTCHA)، عن طريق إرسال الصورة تلقائيًا إلى خدمة مصممة لفك الشيفرة المعروضة وقراءتها.

وهاجم MobOk منذ بداية العام المستخدمين في روسيا (31.01%) والهند (11.17%) وإندونيسيا (11.02%).

Vesub

ينتشر التروجان Vesub عبر موارد غير رسمية ويقلّد ألعابًا وتطبيقات شائعة، مثل GameBeyond وTubemate وMinecraft وGTA5وVidmate. ويفتح هذا التروجان نافذة غير مرئية لطلب الاشتراك ويُدخل في النافذة الرمز الذي يعترضه من الرسائل النصية المستلمة على هاتف الضحية. ليشترك المستخدم من دون علمه أو موافقته في إحدى الخدمات غير المرغوب فيها.

أمثلة على تطبيقات مزيفة يستخدمها موقع Vesub

تفتقر معظم هذه التطبيقات إلى وظائف رسمية، ولكنها تُسجّل المستخدمين بمجرد تشغيلها في خدمات لا يريدونها، في حين أنهم لا يرون سوى نافذة التحميل. ولكن هناك حالات، مثل تطبيق GameBeyond مزيف، يكون البرمجية الخبيثة المكتشفة فيه مصحوبة بمجموعة عشوائية من تطبيقات الألعاب الحقيقية.

وقد وُجد اثنان من كل خمسة مستخدمين واجهوا التطبيق Vesub، في مصر (40.27%)، لكن عائلة التروجان هذه نشطت أيضًا في تايلاند (25.88%) وماليزيا (15.85%).

GriftHorse.l

بخلاف التروجانات المذكورة، لا يُسجّل هذا التروجان ضحاياه في خدمة يقدمها طرف آخر، وإنما يُشركهم في خدمة خاصة به. وينتهي الأمر بالمستخدمين الذين لا يقرأون اتفاقية المستخدم بعناية، وقد اشتركوا في خدمات منها مثلًا تطبيقات انتشرت حديثًا بكثافة على Google Playتقدم خططًا لفقدان الوزن مقابل رسوم رمزية. وتحتوي هذه التطبيقات على شروط تذكُر رسوم الاشتراك مع الفوترة التلقائية، ما يعني خصم المال بانتظام من الحساب المصرفي للمستخدم دون الحاجة إلى أي تأكيد آخر من قبله.

وقال الخبير الأمني لدى كاسبرسكي إيغور غولوفين، إن التطبيقات تسهّل حياة المستخدمين، فتساعدهم في التواصل والحفاظ على لياقتهم البدنية وتُبقيهم مرفَّهين، لكنه أشار إلى أن مجرمي الإنترنت يستغلون ظهور مزيد من التطبيقات لمصلحتهم. وأضاف: “صُمّمت بعض التطبيقات لسرقة الأموال عن طريق تسجيل المستخدمين في خدمات غير مرغوب فيها، ما يشكّل تهديدًا لهم. ويمكن منع هذا التهديد إذا تعرّف المستخدم على العلامات التي تكشف عن التطبيقات المفخخة بالتروجانات”.

ونصح غولوفين المستخدمين بعدم منح التطبيقات أذونًا أكثر من اللازم حتى وإن كانوا مطمئنين إليها، وأوضح قائلًا: “لا تسمح بالوصول إلى الإشعارات إلا للتطبيقات التي تحتاجها لأداء أغراض محددة، مثل نقل الإشعارات إلى الأجهزة القابلة للارتداء، أما التطبيقات التي تُعنى بأشياء مثل خلفيات الشاشة أو تحرير الصور فلا يلزمها الوصول إلى إشعاراتك”.

ويوصي خبراء كاسبرسكي المستخدمين باتباع التدابير التالية لحماية أموالهم من السرقة:

- اقرأ التقييمات وابحث عن المطور وشروط الاستخدام وتفاصيل السداد عند تثبيت التطبيقات من Google Play. للمراسلة، اختر تطبيقًا مشهورًا لديه تقييمات إيجابية.

- تحقق من الأذونات الممنوحة للتطبيقات التي تستخدمها وفكّر مليًّا قبل منح أذونات إضافية.

- استخدم حلًا أمنيًا موثوقًا به للمساعدة في اكتشاف التطبيقات والبرمجيات الإعلانية الخبيثة قبل أن تحقّق أهدافها.

- حدّث نظام التشغيل وأية تطبيقات مهمة بمجرّد أن تصبح التحديثات متاحة. ويمكن حل العديد من مشكلات الأمن عن طريق تثبيت الإصدارات المحدثة من التطبيق.